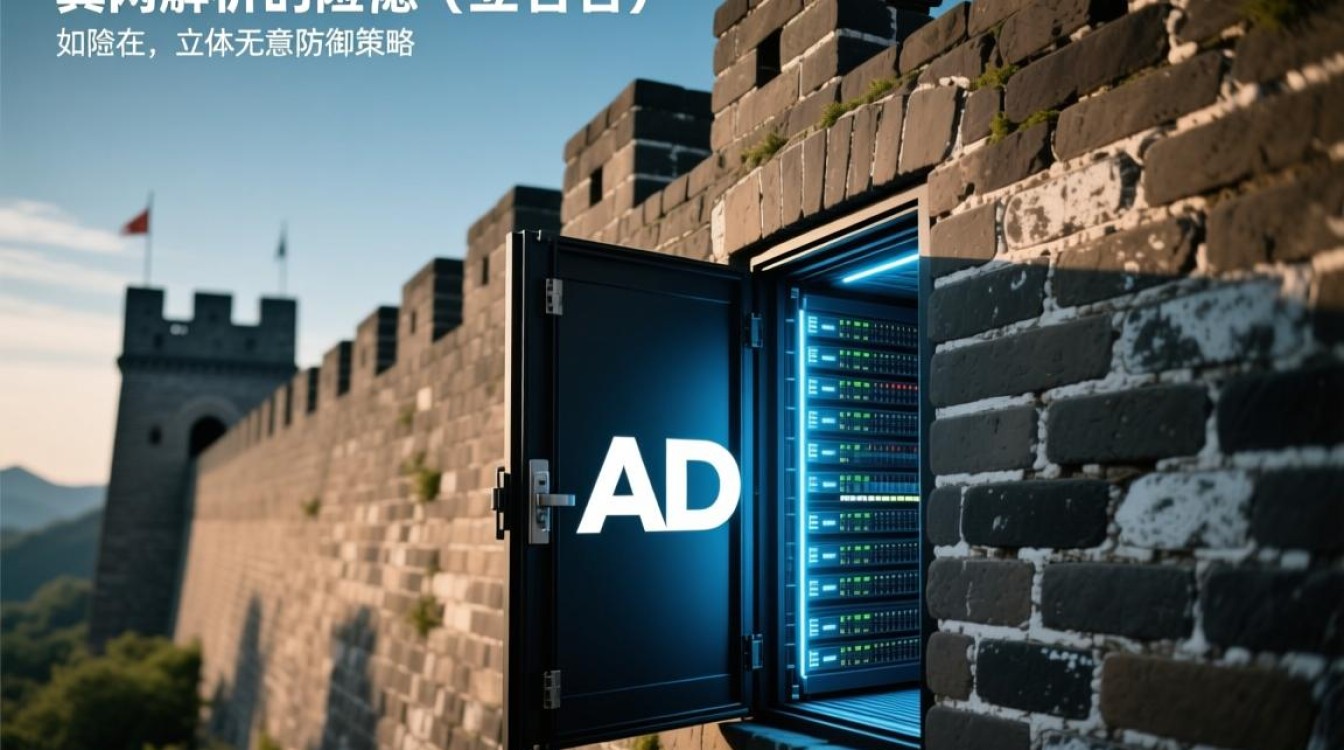

AD域名外网解析的风险与立体化防御策略

企业活动目录(AD)域名的外网解析能力,如同在坚固城墙上无意开启的隐蔽通道,常被攻击者视为渗透内网的黄金路径,当内部域名系统(DNS)记录意外暴露于互联网,或配置存在缺陷允许外部查询时,攻击者便能利用这一弱点绘制企业网络地图、窃取关键信息,甚至为后续攻击铺平道路。

风险暴露面:外网AD解析的多重隐患

- 网络拓扑测绘: 攻击者通过批量查询(如

nslookup、dig)或自动化工具(ldapsearch,adidnsdump),可获取域名控制器(DC)、关键服务器(如Exchange, SQL)、VPN网关等设备的精确IP地址及主机名。 - 用户枚举与信息收集: 通过LDAP匿名绑定或特定查询,攻击者可能获取有效的用户名列表、邮箱地址、部门结构甚至密码策略(锁定阈值、复杂度要求)。

- 服务暴露与漏洞利用: 识别出的服务(如SMB、RDP、LDAP/S)若存在未修复漏洞或弱配置(如空会话、弱口令),极易成为远程代码执行或权限提升的跳板。

- 钓鱼与社工攻击基础: 获取的真实用户名、邮箱格式、内部命名规范,极大提高钓鱼邮件和凭证窃取攻击的精准度和可信度。

攻击链透视:一个真实案例复盘

某大型制造企业遭遇定向攻击,源头正是外网暴露的AD域名解析:

- 信息收集阶段: 攻击者通过公开DNS查询,发现

corp.manufacturer.com域名的NS记录指向公网IP,并成功枚举出多台域控制器主机名(dc01.corp.manufacturer.com,dc02...)及内部IP段。 - 服务探测与漏洞利用: 针对暴露的DC公网IP进行端口扫描,发现一台DC的SMB服务(端口445)存在永恒之蓝(EternalBlue)漏洞未修补。

- 初始入侵: 利用漏洞获取DC的SYSTEM权限,植入后门并提取域内所有用户哈希(NTDS.dit)。

- 横向移动与数据窃取: 利用获取的域管理员凭证,在内部网络横向渗透,最终窃取核心生产图纸及财务数据。事件响应延迟达72小时,关键业务系统中断超过48小时。 根源在于未监控关键DNS查询日志,未限制AD相关记录的外网解析。

纵深防御体系构建

| 防护层级 | 核心措施 | 关键配置/工具示例 |

|---|---|---|

| DNS配置加固 | 严格限制域控制器、关键服务器主机名的公网解析;禁用外部对AD域名的区域传输 (AXFR/IXFR) | 防火墙规则 (Block Inbound TCP/UDP 53 to DCs);DNS服务器配置 (禁用区域传输至任意) |

| 网络边界控制 | 禁止从互联网直接访问内部AD相关服务端口 (LDAP:389/636, Kerberos:88, SMB:445, RPC等) | 下一代防火墙 (NGFW) 应用层策略;网络隔离 (DMZ/边界防火墙严格ACL) |

| 访问控制强化 | 禁用LDAP匿名绑定;实施强密码策略与多因素认证 (MFA);最小权限原则 | AD域安全策略 (密码长度、复杂性、历史);MFA集成 (如Azure MFA, Duo);特权访问管理 (PAM) 工具 |

| 监控与响应 | 实时监控关键DNS查询日志、AD认证日志、特权操作日志;建立威胁检测与响应机制 | SIEM集中分析 (如Splunk, QRadar, Sentinel);EDR解决方案;定制威胁狩猎规则 (如异常LDAP查询) |

| 纵深检测 | 部署基于网络的入侵检测/防御系统 (NIDS/NIPS),特别关注AD协议异常流量 | Suricata, Snort 自定义规则 (检测异常LDAP绑定、大量枚举请求);网络流量分析 (NTA) 工具 |

持续监控与应急响应

- 日志集中与分析: 确保域控制器、DNS服务器、防火墙、VPN等设备日志统一收集至SIEM平台,并设置针对性的告警规则(如:外部IP对内部域名的频繁NS/LDAP查询、大量失败的域认证尝试)。

- 定期审计与渗透测试: 周期性执行外部DNS审计(使用

dig、nslookup、dnsrecon等工具),验证关键AD记录是否仍暴露;聘请第三方进行渗透测试,模拟攻击者视角发现暴露面。 - 应急响应预案: 明确AD域名暴露或相关服务遭入侵时的处置流程(如:紧急防火墙封锁、重置KRBTGT账户密码、审查域信任关系、全面扫描后门)。

AD域名及相关服务的外网暴露绝非小事,它是攻击者眼中极具价值的“指路明灯”,企业必须摒弃侥幸心理,从DNS配置、网络访问控制、身份认证加固、持续监控响应等多个层面构建纵深防御体系,并辅以严格的审计与测试,唯有将这条“隐蔽通道”彻底封堵或置于严密监控之下,才能有效降低被定向攻击的风险,筑牢企业网络安全的基石。

国内权威文献来源:

- 公安部第三研究所.《网络安全等级保护基本要求》(GB/T 22239-2019) 中对网络架构安全、访问控制、安全审计的强制要求。

- 中国信息通信研究院.《域名系统(DNS)安全防护要求》系列标准与白皮书。

- 国家计算机网络应急技术处理协调中心 (CNCERT/CC).《网络安全信息与动态周报》、《网络安全态势报告》中关于利用DNS和AD漏洞攻击的案例分析。

- 全国信息安全标准化技术委员会 (TC260).《信息安全技术 网络安全监测基本要求与实施指南》等相关标准。

FAQs:

Q1:如何快速检测我的企业AD域名是否在公网暴露了关键信息?

A1: 可使用以下方法快速自查:

- 基础DNS查询: 从互联网任意位置,使用

nslookup或dig命令尝试解析您的主域名(如example.com)及其常见的域控制器主机名(如dc01.example.com,ad.example.com),若返回内部IP地址,则存在暴露风险。 - 检查区域传输: 使用

dig @your_dns_server_ip example.com AXFR(将your_dns_server_ip替换为您的公网DNS服务器IP,example.com替换为您的域名),如果返回了大量内部区域记录,说明区域传输未禁用,风险极高。 - 在线扫描工具 (谨慎使用): 部分安全厂商提供有限的免费在线扫描服务(如检测开放递归解析、常见记录暴露),但需注意敏感信息泄露风险,不建议直接扫描包含真实业务信息的域名,更推荐使用

dnsrecon,dnscan等开源工具在可控环境下进行测试。

Q2:对于资源有限的中小型企业,有哪些成本效益高的关键防护措施?

A2: 优先实施以下高性价比措施:

- 防火墙封锁: 最重要! 在边界防火墙严格配置规则,明确禁止从互联网任何IP地址访问内部域控制器、DNS服务器以及AD相关服务端口(LDAP:389/636, Kerberos:88, SMB:445, RPC等),这是最直接有效的物理隔离。

- 禁用外部区域传输: 在DNS服务器管理控制台,确保将区域(Zone)的传输设置限制为仅允许指定的内部DNS服务器(或完全禁用AXFR/IXFR)。

- 强化关键账户密码: 确保域管理员账户、所有服务账户以及KRBTGT账户使用超强、唯一的密码(建议20位以上,随机字符组合),并定期(如每季度)更改KRBTGT密码(需按特定流程操作)。

- 启用基础日志并集中查看: 开启域控制器上的关键安全日志(如登录事件、账户管理、目录服务访问)和DNS查询/事务日志,即使没有SIEM,也应定期(如每天)手动检查这些日志,特别关注来自未知外部IP的登录尝试或大量查询请求,Windows事件查看器是内置工具。