服务器查看客户端IP地址的核心机制在于通过TCP/IP协议栈解析网络数据包的源地址,但在现代复杂的网络架构中,必须结合HTTP请求头和反向代理配置才能准确获取真实用户IP,在直连模式下,服务器直接从网络层获取IP;而在经过负载均衡、CDN或代理服务器的情况下,服务器需要解析特定的HTTP头部字段(如X-Forwarded-For)来追溯真实IP,同时需警惕IP伪造风险。

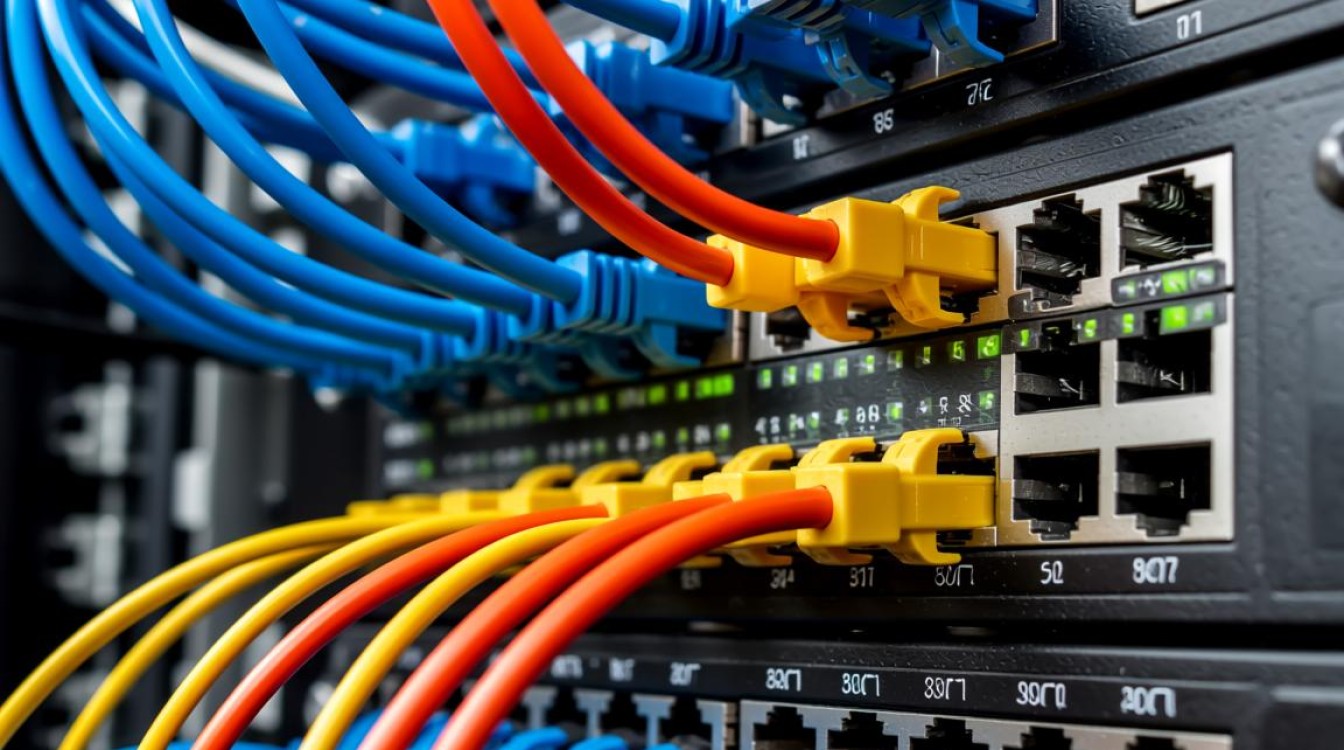

直连模式下的IP获取原理

在最基础的网络架构中,客户端直接向服务器发起连接请求,服务器通过操作系统底层的TCP/IP协议栈即可直接获取到客户端的公网IP地址,这一过程发生在TCP三次握手期间,当服务器收到SYN包时,数据包的头部已经包含了源IP地址和源端口信息。

对于Web服务器而言,如Nginx或Apache,它们通过调用操作系统的系统接口(如Linux下的accept系统调用)来接收连接,Web服务器记录的远程地址(Remote Address)即为真实的客户端IP,在Nginx配置中,这一信息通常存储在变量$remote_addr中,在没有任何中间设备干扰的情况下,这是最准确、最可靠的IP获取方式,因为它直接来源于物理网络连接层,无法被应用层轻易篡改。

反向代理与负载均衡环境下的真实IP识别

在现代高并发Web架构中,服务器前端通常部署着Nginx、HAProxy等反向代理,或者Cloudflare、Akamai等CDN服务,后端服务器与客户端不再是直接连接,而是与代理服务器建立连接,后端服务器通过$remote_addr获取到的IP实际上是代理服务器的IP,而非用户的真实IP。

为了解决这一问题,业界通用的标准是利用HTTP扩展头部字段,代理服务器在转发请求给后端时,会将客户端的真实IP添加到HTTP请求头中,最常用的字段包括X-Forwarded-For(XFF)和X-Real-IP。

- X-Forwarded-For:该字段通常会记录一串IP地址列表,格式为“客户端IP, 第一级代理IP, 第二级代理IP”,最左边的IP是最原始的客户端IP。

- X-Real-IP:通常用于记录单一的真实客户端IP,由最后一个代理服务器设置。

要在后端服务器正确获取IP,必须配置Web服务器信任这些代理,例如在Nginx中,需要使用set_real_ip_from指令指定受信任的代理IP段,并启用real_ip_header指令指定解析的字段,这样,Nginx就会自动用XFF中的真实IP覆盖$remote_addr,确保日志和应用程序获取到正确的用户地址。

通过服务器日志文件深度分析IP

对于运维人员来说,查看服务器访问IP最直接的方式是分析Web服务器的访问日志,不同的Web服务器默认的日志格式略有不同,但都会记录客户端的主机IP地址。

在Nginx中,默认的combined格式会记录$remote_addr,如果配置了反向代理获取真实IP,需要修改log_format,将记录变量替换为经过处理后的真实IP变量,通过Linux命令行工具如awk、grep和sort,可以对这些日志进行深度分析,使用awk '{print $1}' access.log | sort | uniq -c | sort -nr命令,可以快速统计出访问频率最高的IP地址,从而帮助管理员识别异常流量或恶意攻击。

操作系统层面的系统日志(如/var/log/messages或/var/log/secure)也会记录SSH登录、FTP连接等行为的IP地址,通过查看这些日志,管理员可以监控谁在何时通过何种方式访问了服务器。

使用系统命令实时监控连接IP

除了查看日志,管理员还可以通过实时系统命令来查看当前服务器与客户端建立的TCP连接状态,这有助于快速排查当前的并发连接和异常IP占用情况。

- netstat命令:使用

netstat -anp可以查看所有网络连接,结合grep过滤特定端口(如80或443),可以列出当前所有连接到Web服务的客户端IP和端口。netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr能够统计出当前每个IP的连接数。 - ss命令:作为

netstat的现代替代品,ss命令执行速度更快,特别适合在连接数巨大的服务器上使用,使用ss -ntu state established可以快速列出所有已建立的连接,从中提取客户端IP信息。 - last命令:该命令用于查看系统登录记录,包括SSH远程登录,通过

last -n 20可以查看最近20次的登录情况,其中包含来源IP和登录时间,是排查服务器是否被暴力破解的重要手段。

安全防护与IP伪造的鉴别

在获取客户端IP的过程中,安全性是一个不可忽视的维度,虽然X-Forwarded-For是获取真实IP的标准,但它本质上是一个HTTP头,因此可以被客户端伪造,如果攻击者在请求中手动发送一个伪造的X-Forwarded-For头部,而后端服务器又没有正确配置受信任的代理列表,服务器可能会将伪造的IP记录为真实IP,导致日志混乱甚至绕过基于IP的安全限制。

专业的解决方案是遵循“信任链”原则,服务器应当只信任直接相连的上一级代理服务器发送的IP信息,而不应盲目信任客户端传入的任何头部,在Nginx配置中,必须严格定义set_real_ip_from,仅允许内网或已知的CDN节点IP覆盖$remote_addr,对于未经过代理的直连访问,应直接丢弃X-Forwarded-For信息,强制使用网络层获取的IP,结合GeoIP数据库,将获取到的IP解析为地理位置信息,并与用户行为进行交叉验证,可以进一步提升风控的准确度。

相关问答

Q1:为什么服务器日志中看到的IP全是内网地址或代理地址,看不到用户真实IP?

A1: 这通常是因为服务器前端部署了反向代理(如Nginx反向代理、负载均衡器或CDN),后端服务器接收到的连接实际上来自代理服务器,因此日志记录的是代理的IP,要解决这个问题,需要在代理服务器上配置转发真实IP的头部(如X-Forwarded-For),并在后端服务器上配置信任该代理并解析相应头部,才能在日志中还原用户真实IP。

Q2:如何防止客户端通过伪造X-Forwarded-For头部来欺骗服务器获取到的IP?

A2: 防止IP伪造的关键在于不要盲目信任客户端传入的HTTP头,在服务器配置中,必须明确指定哪些IP地址(通常是你的反向代理、负载均衡或CDN的节点IP)是可信的,只有当请求来源IP在可信列表中时,服务器才去解析X-Forwarded-For头部并更新真实IP;对于直接来自互联网用户的请求,应强制使用TCP层获取的$remote_addr,忽略用户自定义的头部信息。

如果您在配置服务器获取真实IP的过程中遇到具体的参数设置问题,或者想了解特定Web服务器(如Apache、IIS)的详细配置方法,欢迎在评论区留言,我们将为您提供针对性的技术建议。