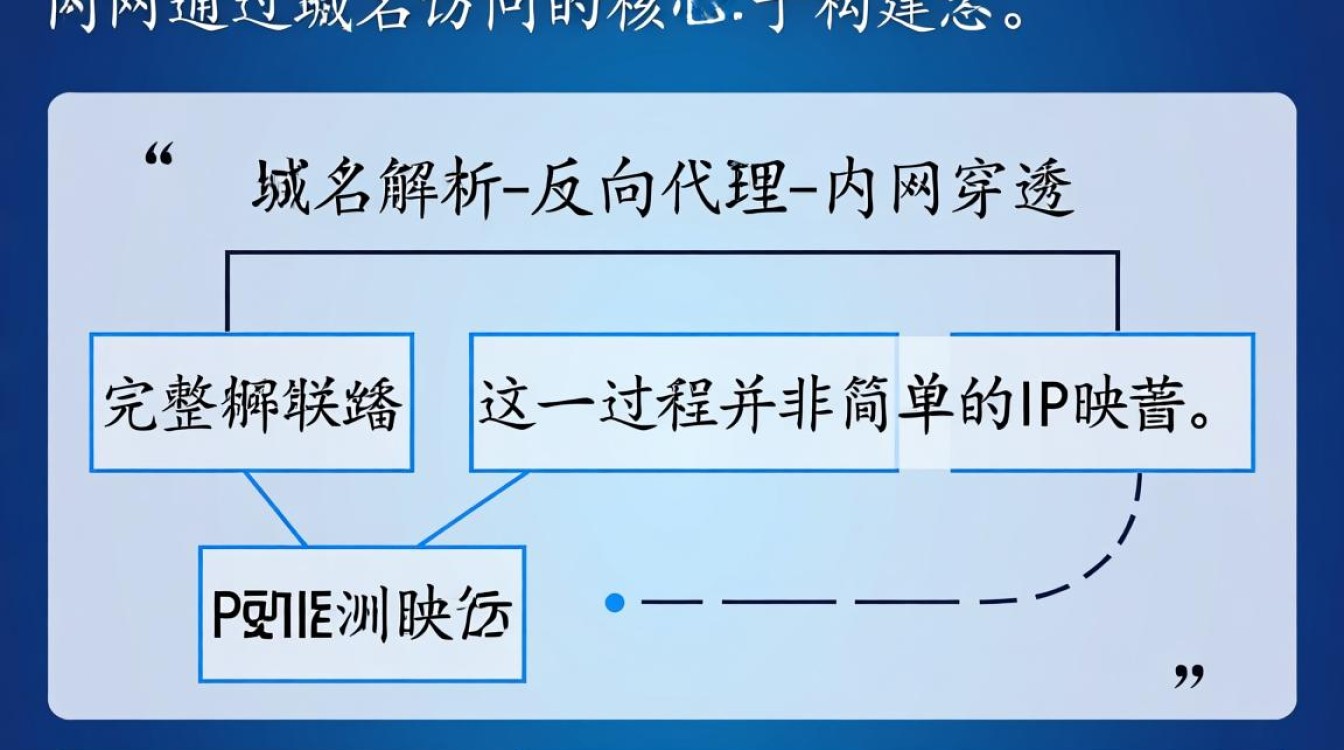

实现内网通过域名访问的核心在于构建“域名解析-反向代理-内网穿透”的完整链路,这一过程并非简单的IP映射,而是需要通过反向代理技术将公网域名的请求转发至内网特定服务,并结合内网穿透工具解决无公网IP环境下的连接问题,最终通过SSL证书保障数据传输的安全性与可信度,对于企业级应用而言,推荐采用Nginx作为反向代理服务器配合FRP等内网穿透工具,并在DNS服务商处配置A记录或CNAME记录,从而实现稳定、安全且符合SEO优化的域名访问方案。

基于反向代理与内网穿透的实现原理

要理解内网通过域名访问,首先需要明确网络请求的流向,当用户在浏览器输入一个域名时,请求首先经过DNS解析指向一台具有公网IP的服务器(通常称为VPS或云主机),由于内网设备(如公司内部OA系统、NAS、开发测试环境)位于NAT(网络地址转换)之后,拥有的是私有IP(如192.168.x.x),公网无法直接触达,必须依靠反向代理作为中间桥梁,公网服务器接收请求后,通过配置好的规则,将请求转发给处于内网的客户端,内网客户端将处理结果返回给公网服务器,再由公网服务器响应给用户,这一机制完美隐藏了内网的真实拓扑结构,同时赋予了内网服务标准化的域名访问入口。

具备公网IP环境下的Nginx反向代理配置

对于拥有独立公网IP的企业或个人,最稳定且性能最优的方案是直接利用Nginx进行反向代理,这种方式不仅配置灵活,而且利于SEO,因为Nginx可以针对不同的域名进行精细化的流量控制。

需要在DNS管理后台将域名解析至服务器的公网IP地址,随后,在Nginx的配置文件中(通常位于/etc/nginx/conf.d/下)创建一个新的配置块,核心配置指令包括server_name,用于指定绑定的域名,以及location块中的proxy_pass指令,用于指定内网服务的实际IP地址和端口。

为了确保访问体验的专业性,必须配置Header转发,通过设置Host、X-Real-IP和X-Forwarded-For等头部信息,内网后端服务能够准确获取到客户端的真实IP和原始请求域名,这对于日志分析和业务逻辑判断至关重要,利用Nginx的高并发处理能力,可以轻松应对内网服务对外暴露时的流量突发情况,保证服务的高可用性。

无公网IP环境下的FRP内网穿透实践

在大多数家庭网络或受严格限制的内网环境中,往往没有公网IP。FRP(Fast Reverse Proxy)是业内公认的首选内网穿透工具,FRP采用“客户端-服务端”架构,需要一台具有公网IP的VPS作为“中转站”。

实施该方案时,首先在公网VPS上部署FRP服务端(frps),配置监听端口(如7000)并设置令牌以确保连接安全,随后,在内网目标机器上部署FRP客户端(frpc),在frpc的配置文件中,需要定义[common]部分连接到公网VPS,并定义具体的代理类型,例如[web]类型用于HTTP服务,关键配置包括custom_domains,即用户希望访问的域名,以及local_ip和local_port,指向内网实际服务的地址。

这种方案的优势在于无需路由器端口映射,且支持TCP、UDP、HTTP、HTTPS等多种协议,通过FRP,即使内网IP发生变化,只要客户端保持与服务端的连接,域名访问依然稳定有效,为了提升SEO效果和用户体验,建议在FRP的配置中开启加密传输和压缩功能,减少数据传输延迟,提升页面加载速度。

内网环境下的自建DNS解析服务

如果需求仅限于在局域网内部通过域名访问内网服务,例如为了方便开发人员记忆复杂的测试地址,则可以搭建内网DNS服务器,Windows环境下可以使用DNS Server角色,Linux环境下则推荐使用BIND或Dnsmasq。

在此方案中,管理员需要在DNS服务器中创建正向查找区域,例如定义一个名为.intranet的内部顶级域,随后,在该区域内添加A记录,将如oa.intranet解析为内网服务器的实际IP(如192.168.1.100),需要将局域网内所有客户端的DNS服务器地址指向这台内网DNS服务器,这种方式完全隔离于公网,安全性极高,且解析速度极快,非常适合企业内部系统的部署与分发。

安全加固与HTTPS证书部署

无论采用上述哪种方案,安全性都是不可忽视的环节,直接使用HTTP协议传输数据存在明文泄露风险,且现代浏览器会对非HTTPS网站标记为“不安全”,严重影响用户信任度和SEO排名,部署SSL证书实现HTTPS加密是必须的。

对于拥有域名的用户,可以利用Let’s Encrypt申请免费的SSL证书,并使用Certbot工具自动续期,在Nginx或FRP中配置SSL证书路径后,所有访问流量将经过加密传输,还应配置强制HTTPS跳转(HTTP 301跳转),确保用户输入HTTP时自动升级为安全连接,为了防止恶意扫描,建议在反向代理层设置访问控制列表(ACL),仅允许特定IP段或通过基本认证(Basic Auth)访问敏感的内网管理后台。

相关问答

Q1:内网通过域名访问时,为什么有时候会出现502 Bad Gateway错误?

A: 502错误通常意味着网关(如Nginx或FRP服务端)无法连接到后端的内网服务,常见原因包括:内网服务未启动或端口配置错误;内网防火墙阻止了来自代理服务器的连接请求;或者FRP客户端与服务端之间的连接断开,解决方法是检查内网服务运行状态,确保防火墙规则允许入站连接,并查看FRP或Nginx的错误日志以定位具体断点。

Q2:没有公网IP,也不想购买云服务器,如何实现内网域名访问?

A: 如果完全没有公网资源,可以使用一些基于P2P技术的内网穿透工具(如nps、zerotier)或带有免费额度的第三方穿透服务(如ngrok的免费版),这类方案通常在稳定性、域名自定义权限以及带宽速度上存在限制,对于长期稳定的生产环境需求,购买一台性价比高的云服务器作为中转节点依然是投入产出比最高的选择。

希望以上方案能帮助您成功搭建内网域名访问系统,如果您在配置Nginx反向代理或FRP穿透过程中遇到具体的参数设置问题,欢迎在评论区留言,我们将为您提供更详细的排查建议。