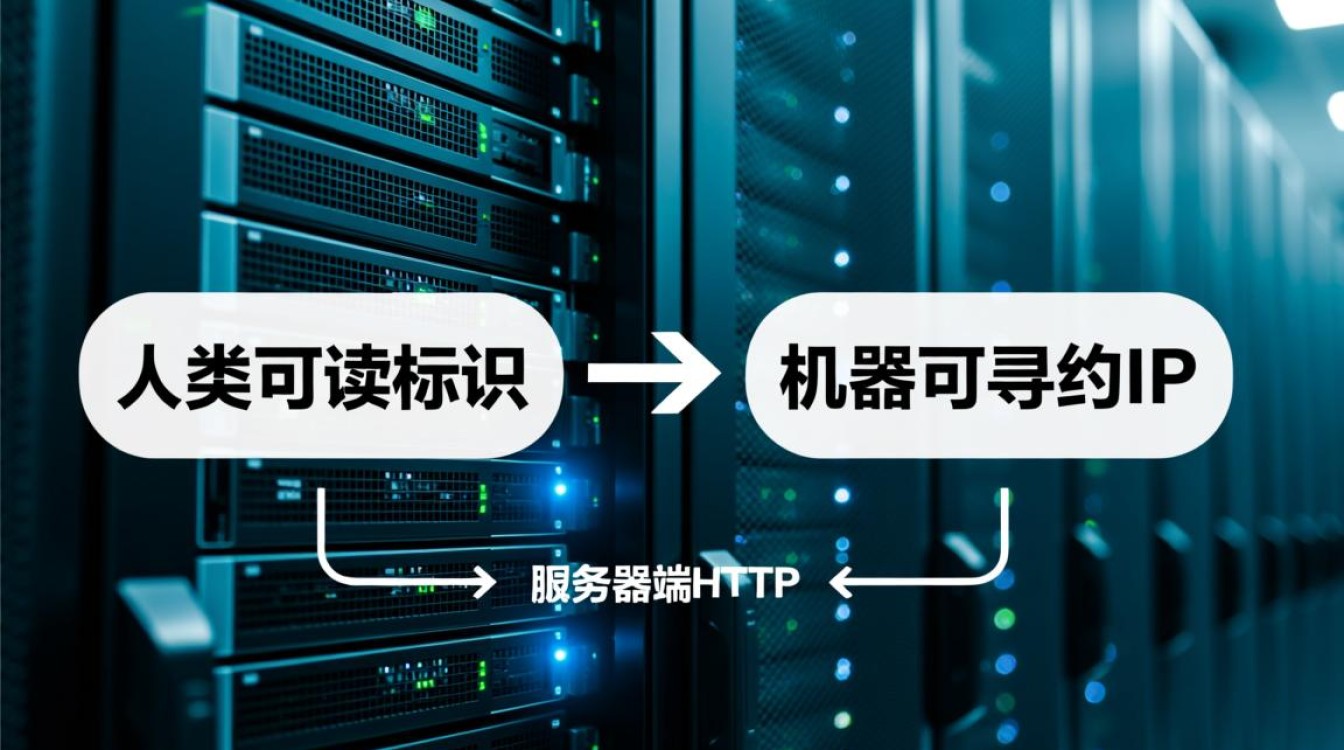

服务器解析域名的核心机制,本质上是一个从“人类可读标识”到“机器可寻址IP”的转换过程,随后在服务器端通过HTTP协议中的Host头部进行精确的虚拟主机匹配。 这一过程并非由服务器独立完成,而是依赖于全球分布的域名系统(DNS)进行层层递归查询,最终将流量引导至正确的服务器节点,并由服务器软件(如Nginx、Apache)根据配置规则识别具体请求的域名,理解这一机制,对于网站运维、故障排查以及SEO优化都具有决定性意义。

DNS层级解析:全球寻址的导航系统

当用户在浏览器中输入一个域名时,服务器并不直接“知道”这个域名,它首先需要通过DNS系统解析出对应的IP地址,这是一个严谨的分层查询过程,遵循金字塔式的寻址逻辑。

本地缓存与递归查询的启动

解析流程的第一步通常发生在用户本地,浏览器会首先检查自身的缓存,如果没有找到记录,则会查询操作系统的缓存(如hosts文件),若仍未命中,请求会被发送至本地配置的DNS服务器(通常是ISP提供的递归解析服务器)。这一层级的缓存机制极大地减少了对根服务器的直接请求,提升了解析速度。

根域名服务器的指引

本地DNS服务器若没有缓存记录,会向全球13个根域名服务器发起请求,根服务器并不直接知道域名的具体IP,但它知道顶级域名服务器(如.com、.net、.cn)的地址。根服务器的作用是“指路”,它会返回负责该顶级域的权威服务器地址给本地DNS服务器。

顶级域名与权威解析的接力

本地解析器接着向顶级域名服务器(例如负责.com的服务器)发起查询,顶级域名服务器同样不存储具体的IP记录,但它知道该域名注册商的权威DNS服务器地址,本地DNS服务器向权威DNS服务器发起查询,这里存储了域名与IP的真实映射关系(A记录或CNAME记录)。

结果返回与连接建立

权威DNS服务器将查询到的IP地址返回给本地DNS服务器,本地DNS将其缓存并返回给用户浏览器,浏览器获得了目标服务器的IP地址,便可以发起TCP三次握手,建立网络连接。

服务器端的虚拟主机识别:Host头部匹配

DNS解析解决了“找到服务器”的问题,而服务器端的处理则解决了“找到网站”的问题,在现代网络环境中,一台服务器(一个IP地址)通常托管着成百上千个网站,这被称为“虚拟主机”。

HTTP/1.1协议的关键作用

当TCP连接建立后,浏览器会发送HTTP请求报文,在HTTP/1.1协议中,Host头部字段是必填的,它包含了用户请求的完整域名(例如www.example.com),服务器正是通过读取这个头部信息,来判断用户究竟想访问哪一个网站。

Web服务器软件的配置匹配

服务器软件(如Nginx或Apache)接收到请求后,会提取Host头部的值,并在其配置文件中查找与之匹配的server_name或VirtualHost规则。

- 精确匹配优先: 服务器会优先寻找与域名完全一致的配置块。

- 通配符匹配: 如果没有精确匹配,服务器会尝试匹配通配符规则(如*.example.com)。

- 默认匹配: 如果上述都失败,请求通常会落入第一个定义的虚拟主机或默认的

default_server中。

资源定位与响应

一旦匹配到具体的虚拟主机配置,服务器便确定了该网站的根目录、SSL证书、索引文件等参数,随后,服务器会根据请求的URL路径,在文件系统中查找对应的资源文件,或者将请求转发给后端的应用程序(如PHP-FPM、Node.js)处理,最终生成HTTP响应返回给用户。

解析记录类型与专业配置策略

在实际的运维与SEO实践中,选择正确的解析记录类型至关重要,这直接关系到网站的访问速度、可用性及权重传递。

A记录与CNAME记录的抉择

A记录将域名直接指向一个IPv4地址,这是最直接的解析方式,解析速度快,但一旦服务器IP变更,需要手动修改所有A记录。

CNAME记录则将域名指向另一个域名(别名)。对于使用CDN(内容分发网络)的网站,强烈建议使用CNAME记录,因为CDN的节点IP是动态变化的,CNAME可以将解析权交给CDN提供商,实现智能调度和负载均衡,从SEO角度看,CNAME不会影响权重的传递,只要目标域名规范即可。

TTL值的优化策略

TTL(Time To Live)决定了DNS记录在本地DNS服务器中的缓存时间。

- 长TTL(如3600秒以上): 能够减少DNS查询次数,加快用户访问速度,减轻DNS服务器压力,但在服务器迁移IP时,会导致生效延迟。

- 短TTL(如600秒以下): 便于在紧急情况下快速切换IP,但会增加DNS查询频率。

专业的解决方案是: 在日常稳定期设置较长的TTL以优化性能;在进行服务器迁移或维护前的24小时,将TTL调低,以确保切换时的全球快速生效。

常见解析故障与权威解决方案

502 Bad Gateway与解析漂移

有时DNS解析正确,但网站无法打开,出现502错误,这通常是因为DNS解析到了一个IP,但该IP上的后端服务挂掉了。解决方案是结合监控报警系统,使用DNS健康检查功能,自动将故障IP剔除。

域名劫持与DNS污染

这是网络安全层面的重大威胁,攻击者通过篡改DNS响应,将用户引导至恶意网站。权威的解决方案包括: 强制使用DNS over HTTPS (DoH) 或 DNS over TLS (DoT) 加密解析请求;在服务器端部署HTTPS并开启HSTS(HTTP Strict Transport Security),强制浏览器使用加密连接,防止被降级攻击。

环境变量配置错误

在Nginx或Apache配置中,如果server_name配置不当,或者未设置默认服务器,可能导致所有未绑定的域名都能访问到服务器IP,这被称为“恶意域名绑定”。专业的防御手段是: 在Nginx中显式配置一个server_name _;的block,并直接返回444状态码(直接断开连接),从而拒绝所有未明确配置的域名访问。

相关问答

Q1:修改了DNS解析记录后,为什么全球生效需要这么长时间?

A: DNS生效延迟主要受制于TTL(生存时间)值,各级DNS服务器(如本地ISP DNS)在获取到记录后会进行缓存,在TTL过期之前,它们不会再次发起查询,即使你修改了权威DNS上的记录,各地服务器仍可能使用旧的缓存记录,通常建议在修改前提前降低TTL值,修改生效后再恢复,以最小化影响范围。

Q2:同一个IP地址下,服务器如何区分不同的域名?

A: 服务器依靠HTTP请求头中的Host字段来区分,当浏览器发起请求时,会携带用户访问的域名信息,Web服务器软件(如Nginx、IIS)接收到请求后,会读取这个Host值,并在其内部配置表中查找对应的虚拟主机配置块,如果找不到匹配的Host,通常会返回第一个配置的站点或404/403错误。

如果您在服务器配置或域名解析过程中遇到疑难杂症,欢迎在下方留言分享您的具体场景,我们将为您提供更具针对性的技术建议。