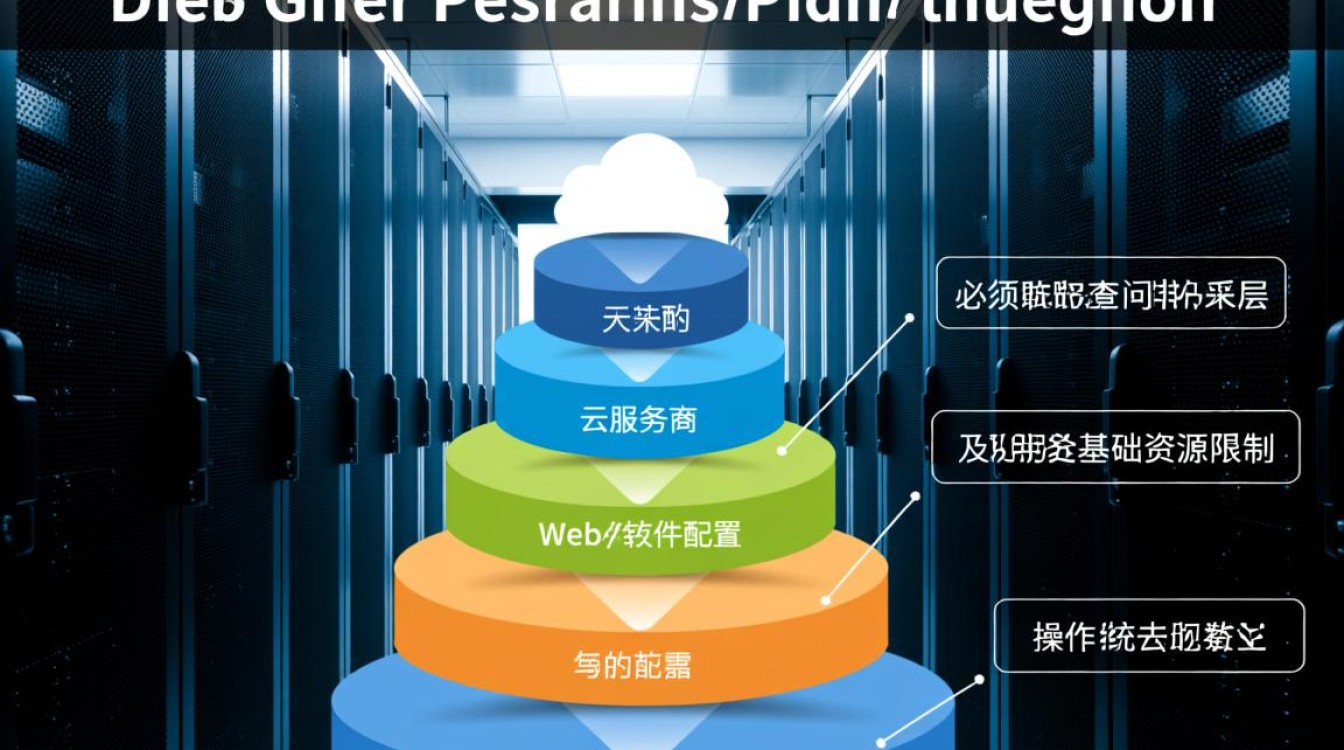

要准确查询服务器的访问量限制,必须采取分层排查的策略,从Web服务器软件配置、云服务商基础资源限制以及操作系统内核参数三个核心维度入手,核心上文归纳在于:服务器的访问量限制并非单一数值,而是由并发连接数、每秒请求数(QPS)、网络带宽吞吐量以及文件描述符数量共同构成的“漏桶模型”,要查看这些限制,需要通过读取配置文件(如Nginx的nginx.conf)、查看云控制台实例规格以及使用系统命令(如ulimit)进行综合诊断。

Web服务器层面的访问限制配置

Web服务器是处理流量的第一道关卡,绝大多数人为设定的访问限制都在这里生效,对于目前主流的Nginx和Apache服务器,查看其配置文件是了解限流策略的关键。

Nginx服务器的限流查询

Nginx主要通过ngx_http_limit_req_module和ngx_http_limit_conn_module两个模块来限制请求频率和连接数,要查看当前的限制,需要登录服务器检查nginx.conf或其引入的子配置文件(通常在/etc/nginx/conf.d/下)。

- 请求频率限制(QPS): 查找

limit_req_zone指令。limit_req_zone $binary_remote_addr zone=one:10m rate=10r/s;表示针对同一IP地址,每秒仅允许10个请求,如果配置中包含burst参数,则说明允许短时间的流量突发。 - 并发连接数限制: 查找

limit_conn_zone指令。limit_conn_zone $binary_remote_addr zone=addr:10m;配合limit_conn addr 1;,表示同一IP只能同时保持1个连接。

Apache服务器的限流查询

Apache通常使用mod_evasive或mod_limitipconn模块进行防护,检查配置文件(通常是httpd.conf)中是否加载了这些模块,并查看对应的配置项,如DOSPageCount(同一页面在一定时间内的访问次数限制)和DOSSiteCount(同一站点在一定时间内的总访问限制)。

云服务商基础资源与安全组限制

在使用云服务器(如阿里云、腾讯云、AWS)时,除了软件层面的设置,云平台本身的基础架构也会对访问量形成“硬限制”。

带宽与流量包限制

这是最直观的物理瓶颈,登录云服务商控制台,查看实例的“公网带宽”设置,如果是按固定带宽计费,当流量达到带宽峰值(例如5Mbps)时,超出部分会被丢包,导致访问卡顿或超时;如果是按流量计费,则需关注流量包额度,超量后通常会被阻断或产生高额费用。带宽利用率达到100%是访问量达到上限的最直接信号。

安全组与DDoS防护策略

安全组充当了虚拟防火墙的角色,检查安全组入站规则,如果限制了特定端口(如80/443)的“并发连接数”或“源IP访问频率”,这也会被视为一种访问限制,云平台通常默认开启DDoS基础防护,当流量触发清洗阈值(例如瞬间QPS激增)时,云厂商的防火墙会暂时拦截部分流量,导致访问量异常下降。

实例规格性能上限(CPU与内存)

虽然这不是显式的“访问量限制”,但CPU利用率(Load Average)和内存使用率直接决定了服务器能处理多少请求,当CPU长期处于100%状态时,服务器会拒绝新的TCP连接,通过top命令查看负载,如果Load值远大于CPU核心数,说明服务器处理能力已达上限。

操作系统内核层面的参数限制

即使Web服务器和云平台允许高并发,Linux操作系统本身的默认参数往往也会成为瓶颈,这些参数通常需要通过命令行查询。

最大文件描述符数

Linux系统中,一切皆文件,每个网络连接都被视为一个文件描述符,默认配置下,这个数值可能只有1024,这对于高并发场景是远远不够的,使用ulimit -n命令可以查看当前用户进程允许打开的最大文件数,如果该数值过小,当并发连接数超过此值时,服务器会报错“Too many open files”。

TCP连接跟踪表大小

系统维护的TCP连接状态表也是有限制的,使用cat /proc/sys/net/netfilter/nf_conntrack_max可以查看连接跟踪表的最大容量,如果遭遇连接数攻击或高并发,该表被填满,系统会丢弃新的连接包,即使服务器负载很低也无法建立新连接。

半连接队列与全连接队列

TCP三次握手过程中的 backlog 队列长度也会限制并发,通过netstat -s命令查看日志中是否有“overflow”记录,如果出现“times the listen queue of a socket overflowed”,说明全连接队列溢出,需要调整net.core.somaxconn内核参数。

综合诊断与监控方案

为了精准掌握服务器的访问量限制,不能仅靠静态查看配置,必须结合动态监控。

实时监控连接状态

使用netstat -ant | grep ESTABLISHED | wc -l统计当前建立的连接数,对比之前查询的limit_conn设置,可以判断是否接近软件上限,使用ss -s可以获取更详细的TCP连接摘要信息。

分析Nginx/Apache访问日志

通过分析access.log,结合awk或grep命令统计每秒请求数(QPS),统计某一秒内的IP访问频率,如果发现大量HTTP 503(Service Unavailable)或429(Too Many Requests)状态码,说明访问量已经触发了服务器的限制规则。

压力测试验证

在非生产环境的副本上,使用ab(Apache Bench)或wrk工具进行压力测试,逐步增加并发数,观察响应时间、错误率以及服务器资源(CPU/内存/带宽)的变化拐点,这个拐点就是当前配置下的真实访问量极限。

专业的优化与解决方案

针对上述查出的限制,可以采取以下专业解决方案:

- 动静分离与缓存加速: 将图片、CSS、JS等静态资源部署至CDN,大幅减少源站服务器的连接数和带宽压力。

- 调整内核参数: 修改

/etc/sysctl.conf,调大net.ipv4.tcp_max_syn_backlog、net.core.somaxconn以及fs.file-max,并执行sysctl -p使其生效。 - 负载均衡架构: 单台服务器的性能终有上限,通过部署Nginx反向代理或使用云厂商的SLB(负载均衡),将流量分发到多台后端服务器,从架构层面消除单点访问量限制。

相关问答

Q1:如何区分服务器是被DDoS攻击触发了限制,还是正常流量达到了带宽上限?

A:可以通过tcpdump抓包分析,如果抓包数据显示大量来自不同IP的请求指向同一端口,且多为SYN包(半连接),极大概率是DDoS攻击触发了云厂商的防护策略,如果是正常流量达到带宽上限,通常表现为业务日志中正常的HTTP请求变慢,且云监控面板显示出网带宽持续跑满,此时CPU和内存使用率通常也会处于高位。

Q2:修改了ulimit -n后,为什么重启Nginx连接数限制还是没有提升?

A:仅仅在当前Shell会话中执行ulimit -n是临时的,且只对当前会话生效,要永久生效,需要修改/etc/security/limits.conf文件,添加* soft nofile 65535和* hard nofile 65535,Nginx的主进程配置文件(通常在/etc/nginx/nginx.conf的开头)中需要显式声明worker_rlimit_nofile 65535;,这样Nginx启动后才会突破系统默认的1024限制。

如果您在排查服务器访问量限制的过程中遇到了具体的报错信息或配置难题,欢迎在评论区留言,我们将为您提供进一步的故障排查建议。